Sikker Redmine-server - Sikkerhedstips til din netapplikation

Vi giver nogle råd (inkluderet stærke anbefalinger) om hvordan du kan holde din (Enkle) Redmine trygg og robust. Nogle tips kan virke åbenbare, men en god checkliste bør indeholde alt.

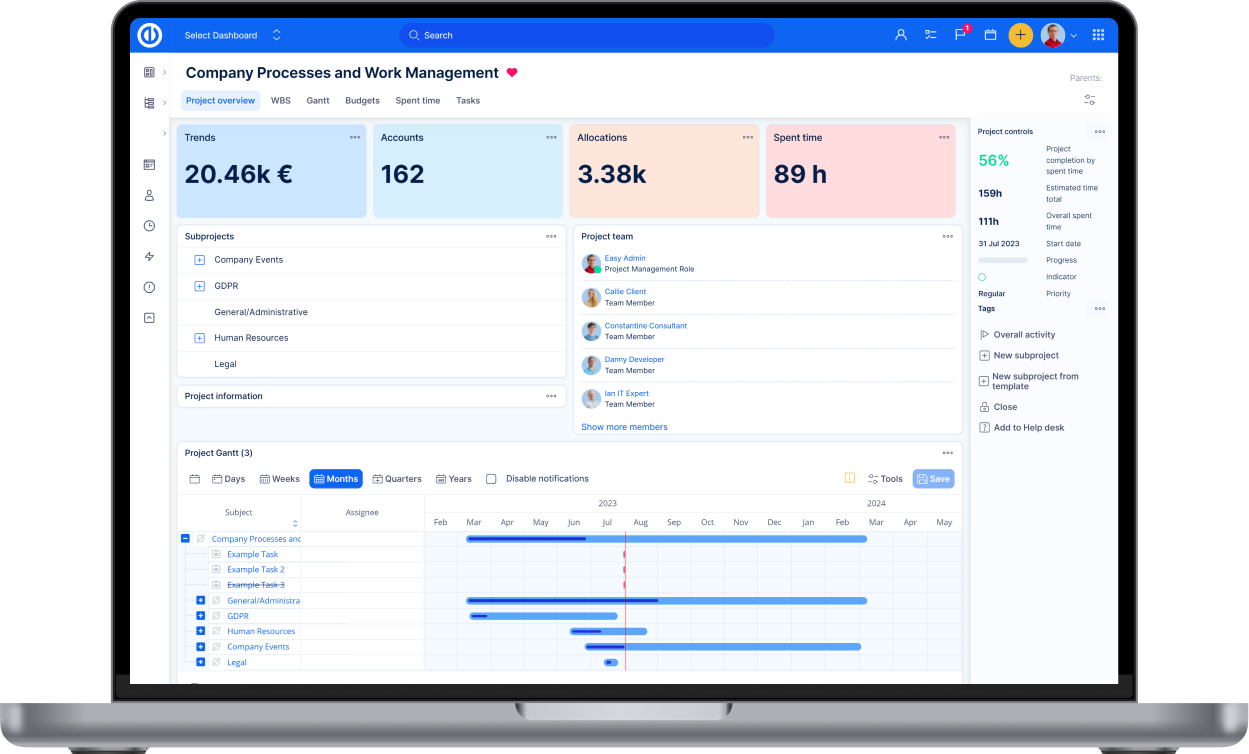

Datasikkerhed er altid vigtig for alle typer organisationer og software. I lang tid har datasikkerhed også været et af de mest diskuterte forretningsområder. Jo mere avanceret teknologi vi bruger, desto højere forventes og det nødvendige niveau af data- og applikationsbeskyttelse generelt. Så hvorfor undervurdere risikoer hvis det findes en enkel løsning for din Redmine? Sikre din virksomhed med Easy Redmine i dag. Sådan gør du det.

Start gratis prøveperiode

& sikre din Redmine i dag

1. Brug HTTPS-tilkobling

- Lag et selvsignert sertifikat eller køb et betrodd sertifikat. Instruktioner om, hvordan du opretter et selvsigneret certifikat finder du hende.

- Sæt op på webserveren din til at holde en sikker tilkobling på rigtig måde. Begrens forespørsler fra portene 80 eller 8080 fuldstændigt, eller sat op rigtig ruting af dem til en sikker port. Detaljerede instruktioner til sikker Nginx-konfiguration er tilgængelig direkte i Easy Redmine-installationspakken under doc/INSTALL.

- Jeg spiser (Easy) Redmine-indstillinger (Administration >> Indstillinger), indstiller en rigtig protokolltype (HTTPS). Dette er et meget vigtigt, men ofte oversett punkt. Vær opmærksom på ikke at alle Redmine-plugins bruger rigtige ruter fra systemet. Nogle af dem ser bare efter denne særlige indstilling for at definere hvilken protokoll som skal bruges. Det er ikke korrekt, men det sker. Så det er bedre at være sikker på at protokollen altid vil være HTTPS.

- For at verificere kvaliteten på SSL-konfigurationen kan du bruge værktøjet som this.

- Hvis det er billeder eller andre data, som du henter fra andre websteder (f.eks. logoer, billederkilder), må du sikre dig at de også bruger HTTPS-protokollen. Ellers kan det teoretiske sæt føre til en obskur sårbarhed i systemet. Du kan enkelt tjekke om alt er i orden med webstedet dit eller ikke. Hvis det er kilder fra HTTP, vil nettleseren din markere protokollen din med rød farve, og nogen gange kan blive strøket over. Men generelt set handler dette punktet mest om oplæring og disiplin hos brugerne dine. Noen ting kan ikke tvinges.

2. Tjek og del op tilatelser

- Sørg for at applikationen ikke kører fra roten (minst mapne public, tmp, files, log). Vi anbefaler styrke på hele applikationen + Ruby bliver installeret fra en specifik bruger.

- Sørg for at du ikke har tilatelser som 777 for nogen applikationsmappe. Optimale tillatelser er 755 eller for nogen filer 644.

3. Hold ubrukte porter stengt

- Være systemadministratorer eller hostingleverandører om at stenge alle ubrugte porter. Åpne dem bare hvis du behøver at opdatere systemet, Ruby eller applikationen.

4. Brug stærke koder

- Sørg for, at du ikke bruger samme kodeord til rotserverbrugere, rot-databasebrugere, applikationsserverbrugere, databaseapplikationsbrugere og administratorer eller nogen anden bruger i applikationen din.

- Alle passord bør være forskjellige, lange nok - mindst 15 symboler, og indeholde bogstaver, høje og specialsymboler...eller rett og slett bare lange. Ikke gyldigt og sørg for at ændre adgangskoden mindst i applikationen hver 6. måned.

- Mere om passord og autentisering i Easy Redmine bliver præsenteret i vores tidligere GDPR-webinar (nedenfor) og vidensbasen vår.

5. Opdater serveren og applikationen regelmessig

- Det er meget vigtigt at holde alt opdateret. Verden ændrer sig hver dag. IT-verdenen ændrer sig enda raskere.

- Hver dag bliver det fundet nye svagheder og oprettet nye sikkerhedsprotokoller. Hvis du bruger uddaterede applikationer, øger du risikoen for angreb eller svindel gennem dine servere. Når er sidste gang du opdateret RubyGems?

6. Vær opmærksom med opplastede filer

- Vi anbefaler dig at definere filtyper som er tillatt at vare op til serveren din. Du kan gøre dette enten fra web-serveren din eller fra indsiden (Enkel) Redmine (Administration >> Indstillinger >> Filer). Hvordan begrænser eller bearbejder specifikke filtyper i Nginx kan du finde hende. Hvis du har indstillinger på begge steder samtidig, vinder web-serveren.

- En anden mulighed er at implementere et antivirusprogram for at tjekke alle opplastede filer på serveren. Et gratis alternativ er ClamAV.

Det er ikke alt...

Disse tips er det minimum som tillater en Redmine-administrator til at sove fredelig - applikationen er sikker. Men naturligvis kan du legge til flere lag med beskyttelse om nødvendigheden (proxy, omvendt proxy, VPN, IP-filter osv.).

så kan ta ansvar for hele serverens sikkerhed og implementere en rekke yderligere sikkerhedstiltag for dig på Redmine Private Cloud. Hvis du har nogle spørgsmål, Kontakt os. Gjør Redmine din rigtig sikret takket være Easy Redmine.