Redmine σε Kubernetes - Μέρος 2: Εγκατάσταση Redmine

Αυτό είναι το δεύτερο μέρος της σειράς για την ανάπτυξοττο Red Kuber. Σε αυτό το άρθρο, θα παρέχουμε οδηγίες για το πώς ναεναπττύε στη εγκατάσταση του Redmine.

Αναφορά Μέρος 1

Τώρα πρέπει να ανυπομονείτε για την εγκατάσταση του Redmineστο Kubernetes. Αφού όλα, γι' αυτό ήρθατε, σωστά;

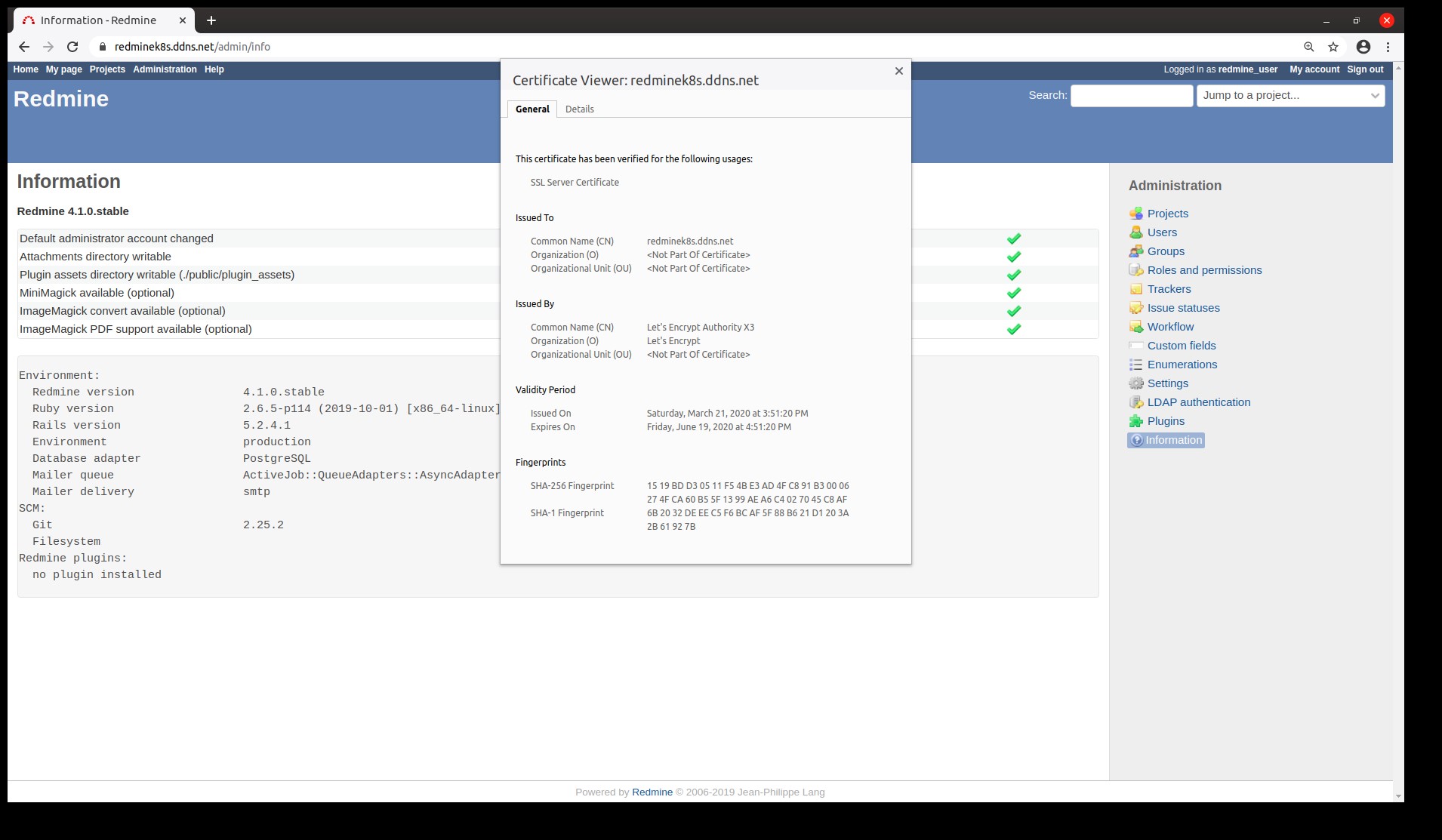

på Redmine στο Kubernetes - Μέρος 1: Προετοιμασία περιβάλλοντος, εγκαταστήσαμε τον Ingress Controller, ένα συστατικό για την ανακατεύθυνιΉεύθυντ το διαδίκτυο μέσα στο klynge σας, και δημιουργήσαμε έναν τομέα τομέα DNS., redmin.net DNS. Τώρα χρειάζεται μόνο να ρυθμίσουμε το HTTPS και είμαστε έτομμανονμα ε το Redmine.

HTTPS με το cert-manager

Αν και θα μπορούσαμε να κρατήσουμε το Redmine μας ως HTTP, το HTTPS έχειγιοτ για τις ιστοσελίδες, με αποτέλεσμα τα περισσότερα προμμρεαογρεα ς να σας προειδοποιούν για ένα πρόβλημα ασφαλείας όταν μταεαιαια ησιμοποιεί HTTPS.

Συνήθως η ενεργοποίηση του HTTPS δεν είναι μια εύκολη διαδίαχώαχικ άζεται να αγοράσετε ένα πιστοποιητικό και να το ανεβάϽετε το ανεβάϽετε ς, ανανεώνοντάς το μετά από ένα συγκεκριμένο χρονικό μτηλαιαό μτηάα μβάνοντας τη διαδικασία. Το cert-manager αυτοματοποιεί όλα αυτά, συμπεριλαμβανομένης της αντντης ανατ οποιητικών και ακόμα και τη λήψη δωρεάν πιστοποιητικών. Μπορείτε να δείτε περισσότερες πληροφορίες στο websted τους, αλλά θα εξηγήσω όλα όσα χρειάζεστε να γνωρίζετε παρατωω.

Εγκατάσταση του cert-manager

Εκτελέστε τα παρακάτω βήματα για να εγκαταστήσετε το cert-manager cluster:

roret repo tilføj jetstack https://charts.jetstack.io && roret repo-opdatering

helm install cert-manager jetstack / cert-manager - set installCRDs = true

Πρώτα προσθέτετε το αποθετήριο όπου βρίσκεται το cert-manager κανιικανιγσεεται το καθιστάτε την τελευταία έκδοσή του.

Σύνδεση με την Αρχή Πιστοποίησης

Τώρα πρέπει να οδηγήσουμε το cert-manager να συνδεθεί με τον πάροιοτιάροχοτ ν της επιλογής μας. Θα χρησιμοποιήσουμε το LetsEncrypt, μια δωρεάν αρχή πιστοποίησης. Δημιουργήστε πρώτα αυτό το αρχείο (μην ξεχάσετε ναντοτσταντοστατ με μια πραγματική διεύθυνση e-mail) και ονομάστε το cluster-issuer.yaml

apiVersion: cert-manager.io/v1alpha2

slags: ClusterIssuer

metadata:

navn: letsencrypt

spec:

acme:

server: https://acme-v02.api.letsencrypt.org/directory

e-mail:

privateKeySecretRef:

navn: letsencrypt

løsere:

- http01:

indtrængning:

klasse: nginx

Στη συνέχεια, εφαρμόστε το στο klynge σας με

kubectl anvende -f klyngeudsteder.yaml

Συγχαρητήρια! Το παραπάνω αρχείο είναι η πρώτη δια

Εγκατάσταση του Redmine

Αυτό είναι αυτό που περιμέναμε όλοι. Μπορούμε να εγκαταστήσουμε το Redmine με διάφορους τρόπους, αλλε ο βολικός είναι να χρησιμοποιήσουμε το Helm. Όπως έχουμε ήδη κάνει προηγουμένως, πρώτα προσθέτουμοεεονοτε που βρίσκεται το Redmine

roret repo tilføj bitnami https://charts.bitnami.com/bitnami && roret repo-opdatering

Αλλά αυτή τη φορά αντί να εγκαταστήσουμε αμέσως, θα δνμγοεαέσως χείο διαμόρφωσης για να υποδείξουμε κάποιες προσαρμοσμμεεμοσμμςν ς που θέλουμε το Redmine να έχει.

Θα χωρίσουμε όλες τις διαμορφώσεις σε δική τους ενότηλα,θνότητα ποθετήσουμε όλες στο ίδιο αρχείο, μία μετά την άλλη. Ονομάστε το αρχείο values.yaml.

Όλες οι εφαρμογές Helm έχουν ένα αρχείο values.yaml με όλες τις δυνατφέςατίο που μπορούν να γίνουν στην εφαρμογή. Όταν δημιουργούμε το δικό μας values.yaml, καθορίζουμε τις αλλαγέυμλαγέυ. Οποιαδήποτε τιμή δεν συμπεριλαμβάνουμε στο αρχεεεεαναϼς θα μαμς θα ς είναι στο προεπιλεγμένο αρχείο.

Όλες οι προεπιλεγμένες τιμές μπορούν επίσης να βρεθοτηηεθοτη εφαρμογής Helm, https://hub.helm.sh/charts/bitnami/redmine. Πηγαίνετε εκεί και ελέγξτε όλες τις διαμορφώσεις.

Πρώτος διαχειριστής χρήστης

RedmineUsnavn: adminUser

RedminePassword:

Αυτό το βήμα είναι εξίσου απαραίτητο με το να είναι εύκονοθαεύνονοναθ Είναι ο πρώτος μας χρήστης στο Redmine, αυτόν που θα χρησιμοσογήεμοσογή δεθούμε για πρώτη φορά.

Όταν εγκατασταθεί το Redmine, θα μπορείτε να έχετε πρόσβασν μτοεχ η για να διαμορφώσετε την ολοκαίνουργια εγ

Διαμόρφωση ονόματος DNS

Η παρακάτω διαμόρφωση είναι η αντίστοιχη πλευρά της διαης διαη κάναμε στο Μέρος 1. Όπως μπορείτε να δείτε, ενεργοωοιούμοτειούμοτ ο πίσω από το HTTPS, και ορίζουμε το όνομα κεντρικού υπολογιστή οικού υπολογιστή αμε κατά τη δημιουργία της εγγραφής DNS μας:

indtrængning:

aktiveret: sandt

certManager: sandt

værtsnavn: redminek8s.ddns.net

tls: sandt

anmærkninger:

kubernetes.io/ingress.class: nginx

cert-manager.io/cluster-issuer: letsencrypt

Επίσης, στις τελευταίες δύο γραμμές συνδέουμε τηεήφορεεφορε Controller και με τον Cluster Issuer που δημιουργήσαμε προηγουμένως.

Τώρα μπορούμε να αναπτύξουμε το Redmine με την προσαρμοσμένη μσόόό μιαό

rorinstallere Redmine -f Values.yaml bitnami / redmine

Αυτή η γραμμή είναι παρόμοια με άλλες γραμμές εγκατάσςσηρστοσ helm οποιήσαμε προηγουμένως. Αυτός είναι ο τρόπος να προσαρμόσετε οποιαδήποτε εφαρμοήή Helm.

Πρέπει να έχουμε ακόμα λίγη υπομονή, καθώς η δημιουργηφαμοφαεαμοςαεα ιτεί κάποιο χρόνο. Μπορείτε να εκτελέσετε αυτήν την εντολή για να ελέγξετεάέγξετε των εφαρμογών σας:

kubectl få pods - ur

Η εντολή θα επιστρέψει κάτι παρόμοιο με αυτό:

NAVN KLAR STATUS OMSTARTER ALDER

. . .

redmine-999c68dd9-x7h2k 1/1 Running 0 6m40s

redmine-postgresql-0 1/1 Løb 0 6m40s

Πρέπει να περιμένετε μέχρι η κατάσταση και των δύο μογαρε και όλες να είναι έτοιμες 1/1, πράγμα που στην περίπτωσήεμσήε 6 λεπτά.

Τώρα είμαστε έτοιμοι να ανοίξουμε τον περιηγητε και να μοταέταμοτα εγκατάστασή μας:

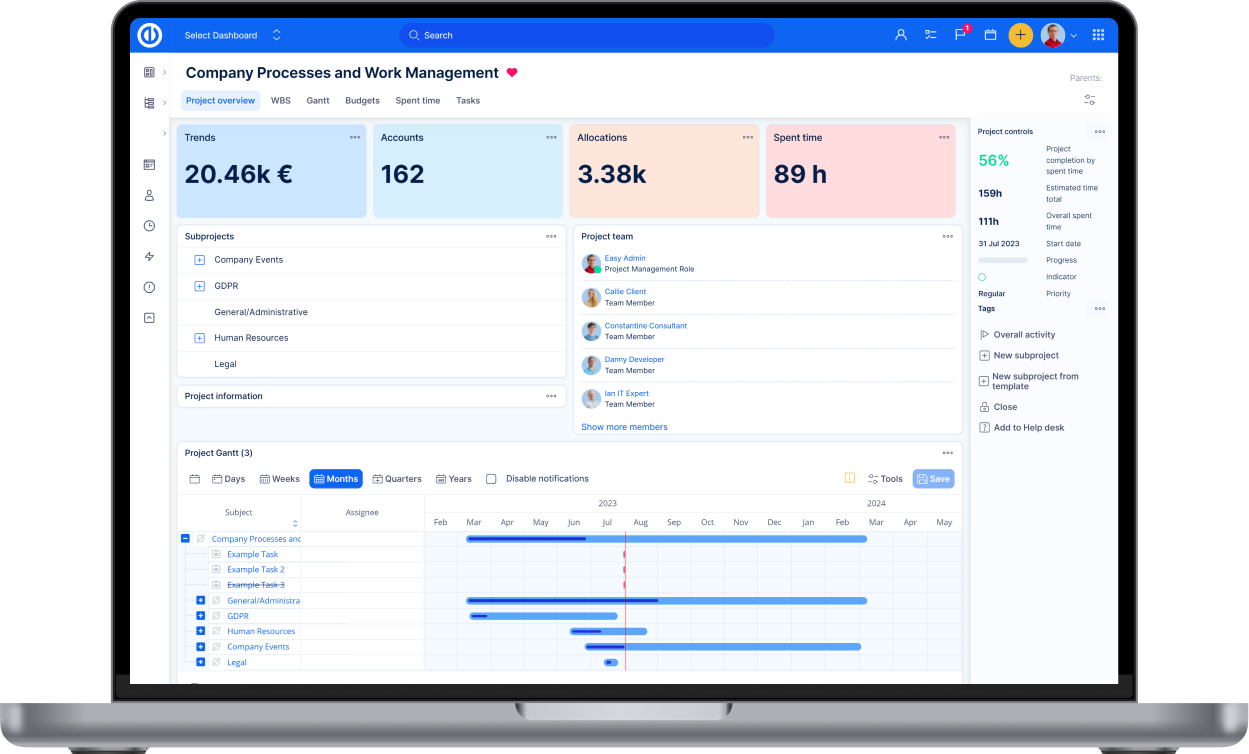

Το Redmine είναι έτοιμο

opsummerende

Το Kubernetes είναι ένα πολύπλοκο εργαλείο για την ανάπτυξηηεφαώμλά, εφαρμοά θήκαμε μέσα από αυτήν την πολυπλοκότητα με τη βοήθεια τοωαιϽρα ι λέξεων) και αναπτύξαμε μια αξιόπιστη εγκατάσταση του Redmine.

Μπορείτε να βρείτε ένα περίληψη αυτού του οδηγού στο αήόολοθθοθοτο : https://github.com/lcofre/redmine-on-k8s. Μη διστάσετε να το συγκρίνετε με τα αρχεία σας αν αντιμετνβιμετ ήματα.

Αφήσαμε ορισμένες έννοιες εκτός της συζήτησης επνιδος επνιδοή

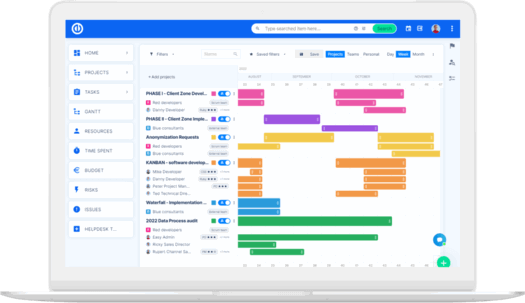

Η απόλυτη αναβάθμιση του Redmine; Εύκολη.

Αποκτήστε όλα τα ισχυρά εργαλεία για τον τέλειο σχεδιασεαεδιασεακειασεα αι έλεγχο των έργων σας σε ένα λογισμικό.